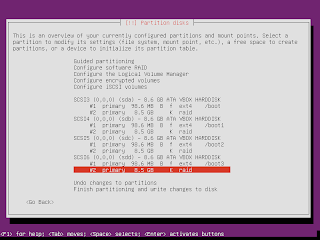

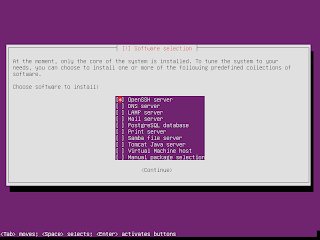

Bu gün sanal raid ve lvm ile linux kurulmasının ekran görüntülerinden, ihtiyaç olabilecekleri yüklüyorum;

lvm - fiziksel disk bölümü oluşturmak;

pvcreate /dev/sdb1

lvm - volume gurubu oluşturmak

vgcreate arsiv /dev/sdb1

lvm - volum gurubu genişletmek;

vgextend arsiv /dev/sdc1

sdc1- sonradan eklenen fiziksel lvm bölümü.

lvm - mevcut bir diski değiştirmek

vgextend arsiv /dev/sdd1

pvmove -b /dev/sdc1 /dev/sdd1

lvm - lvm durumunu kontrol etmek;

lvs -a -o+devices

Örnek kurulumun sanal makinesini;

http://ftp.serbestinternet.com/linux_raid_lvm.ova

indirip, virtualbox import ederek inceleme yapabilirsiniz.

İyi eğlenceler.

Kaydol:

Kayıt Yorumları (Atom)

-

Systemd ile Linux Sistem Kaynak Yönetimi: RHEL 7/8/9/10 Kapsamlı Rehberi Giriş Modern Linux dağıtımlarının neredeyse tamamı systemd servis...

-

🔒 SSH Servisini OOM Killer'dan Koruma Rehberi 📑 İçerik 1. Giriş 2. OOM Killer Nedir? 3. SSH ve OOM Killer İlişkisi 4. Çözü...

-

RHEL tabanlı her hangi bir sistemde felaket durumunda kurtarma modunda açtığımızda chroot yapmadan önce aşağıdaki bağlantı işlemlerini yapma...

Hiç yorum yok:

Yorum Gönder

Not: Yalnızca bu blogun üyesi yorum gönderebilir.